SecurID認証によるユーザアカウントの作成

SecurIDは、ユーザがトークン認証デバイスを所有し、PINまたはパスワードを提供することを要求します。トークン認証は、RSA認証マネージャ(AM)に同期するワンタイムパスワードを生成するもので、ハードウェアまたはソフトウェアの形態で提供されます。ハードウェアトークンは、キーホルダーやクレジットカード大のデバイスです。ソフトウェアトークンは、ユーザが認証を希望するPCやデバイスに置かれます。すべてのトークンは、約1分ごとに変化するランダムな1回限りのアクセスコードを生成します。ユーザが保護されたリソースに対して認証を試みる場合、AMによってワンタイムのコードが検証される必要があります。

セキュリティゲートウェイ![]() Check Point ソフトウェアを実行してトラフィックを検査し、接続されたネットワークリソースにセキュリティポリシーを適用する専用Check Pointサーバ。は、リモートユーザによる認証要求をAM に転送します。AMは、RSAユーザのデータベースと、割り当てられたハードトークンまたはソフトトークンを管理します。セキュリティゲートウェイはAMエージェントとして機能し、すべてのアクセス要求をAMに送り認証します。エージェント構成の詳細については、RSA Authentication Managerのドキュメントを参照してください。SecurID認証方式に必要なパラメータは特にありません。認証リクエストは、SDKがサポートするAPIまたはREST APIを介して送信できます。

Check Point ソフトウェアを実行してトラフィックを検査し、接続されたネットワークリソースにセキュリティポリシーを適用する専用Check Pointサーバ。は、リモートユーザによる認証要求をAM に転送します。AMは、RSAユーザのデータベースと、割り当てられたハードトークンまたはソフトトークンを管理します。セキュリティゲートウェイはAMエージェントとして機能し、すべてのアクセス要求をAMに送り認証します。エージェント構成の詳細については、RSA Authentication Managerのドキュメントを参照してください。SecurID認証方式に必要なパラメータは特にありません。認証リクエストは、SDKがサポートするAPIまたはREST APIを介して送信できます。

SecurID認証を設定した後、さらに証明書ファイルによる認証を設定できます。その後、ユーザはSecurIDまたは証明書ファイルを使ってセキュリティゲートウェイを認証できます。

ユーザにSecurID認証を設定するには

-

認証リクエストを送信するAPIを設定する

認証リクエストを送信するAPIを設定する

2つのAPIタイプのうち、いずれかを選択して有効にすることができます。

-

SDKがサポートするAPI

SDKがサポートするAPI

特定のプラットフォームで利用可能なSDKを通じて、UDPポート5500で独自の通信プロトコルを使用する独自のAPI。

SDKがサポートするAPI上でSecurID認証を有効にするには

-

ACE/サーバで

sdconf.recファイルを作成し、コンピュータにコピーします。詳細はRSAのドキュメントを参照。

重要 - ACE/サーバに接続するセキュリティゲートウェイインタフェースのIPアドレスを使用します。

-

特定のセキュリティゲートウェイの場合

IPアドレスを認証エージェントとして設定します。

-

クラスタの場合

これらのIPアドレスを認証エージェントとして設定します:各クラスタ

冗長構成で連携する2つ以上のセキュリティゲートウェイ(ハイアベイラビリティまたは負荷分散)をクラスタ化します。メンバの物理IPアドレスとクラスタ仮想IPアドレス。

冗長構成で連携する2つ以上のセキュリティゲートウェイ(ハイアベイラビリティまたは負荷分散)をクラスタ化します。メンバの物理IPアドレスとクラスタ仮想IPアドレス。 -

特定のVSXゲートウェイ上のVSXバーチャルシステムの場合

以下のIPアドレスを認証エージェントとして設定:VSXゲートウェイ

物理ネットワークデバイスの機能を提供する全てのバーチャルデバイスを含む、VSXバーチャルネットワークをホストする物理サーバ。VS0と呼ばれる少なくとも1つの仮想システムを保持する。のIPアドレスと仮想システムのIPアドレス。

物理ネットワークデバイスの機能を提供する全てのバーチャルデバイスを含む、VSXバーチャルネットワークをホストする物理サーバ。VS0と呼ばれる少なくとも1つの仮想システムを保持する。のIPアドレスと仮想システムのIPアドレス。 -

VSXクラスタ上のVSX仮想システムの場合

以下のIPアドレスを認証エージェントとして設定する:VSX

Virtual System Extension。Check Pointの仮想ネットワークソリューションであり、コンピュータまたはクラスタ上でホストされ、Check Pointのセキュリティゲートウェイやその他のネットワークデバイスを仮想的に抽象化したもの。仮想デバイスは、物理デバイスと同等の機能を提供する。クラスタのクラスタ仮想IPアドレスと仮想システムのクラスタ仮想IPアドレス。

Virtual System Extension。Check Pointの仮想ネットワークソリューションであり、コンピュータまたはクラスタ上でホストされ、Check Pointのセキュリティゲートウェイやその他のネットワークデバイスを仮想的に抽象化したもの。仮想デバイスは、物理デバイスと同等の機能を提供する。クラスタのクラスタ仮想IPアドレスと仮想システムのクラスタ仮想IPアドレス。

-

-

SmartConsole

Check Point 環境の管理に使用される Check Point GUI アプリケーション-セキュリティポリシーの構成、デバイスの構成、製品とイベントの監視、アップデートのインストールなど。でSecurIDオブジェクトを開き、参照をクリックして、

Check Point 環境の管理に使用される Check Point GUI アプリケーション-セキュリティポリシーの構成、デバイスの構成、製品とイベントの監視、アップデートのインストールなど。でSecurIDオブジェクトを開き、参照をクリックして、sdconf.recファイルをSecurIDオブジェクトにインポートします。 -

アクセスコントロールポリシーをインストールします。

注 - ポリシーのインストール中に、

sdconf.recファイルがセキュリティゲートウェイから/var/ace/sdconf.recに転送されます。

-

-

REST API

REST API

REST API上でSecurID認証を有効にするには

-

Security Groupでコマンドラインに接続します。

-

エキスパートモード

CheckPoint Gaiaオペレーティングシステムで完全なシステムルート権限を付与する完全なコマンドラインシェルの名前。にログインします。

CheckPoint Gaiaオペレーティングシステムで完全なシステムルート権限を付与する完全なコマンドラインシェルの名前。にログインします。 -

VSXゲートウェイまたはVSXクラスタメンバで、VSID 0のコンテキストに移動します。

vsenv 0 -

現在の

$CPDIR/conf/RSARestServer.confファイルをバックアップします。cp -v $CPDIR/conf/RSARestServer.conf{,_BKP} -

$CPDIR/conf/RSARestServer.confファイルを編集します。vi $CPDIR/conf/RSARestServer.conf次のフィールドに入力します。

-

host- 設定されているRSAサーバのホスト名。 -

port、client key、accessid- RSA SecurID Authentication APIウィンドウから。 -

certificate- 証明書ファイルの名前。

-

-

変更内容をファイルに保存し、エディタを終了します。

-

注 - REST APIの設定を完了しない場合、認証はSDKがサポートするAPIを介して行われます。

-

-

ユーザグループの設定

ユーザグループの設定

-

SmartConsoleで、オブジェクトエクスプローラ(F11)を開きます。

-

New >More >User/Identity >User Group をクリックします。

New User Groupウィンドウが開きます。

-

グループ名を入力します。

例:

SecurID_Usersグループが空であることを確認します。

-

クリックOK。

-

SmartConsoleセッションを公開する。

-

アクセスコントロールポリシーをインストールします。

-

-

新規ユーザを作成し、認証方法としてSecurIDを定義します。

新規ユーザを作成し、認証方法としてSecurIDを定義します。

この設定手順は、内部ユーザ(SmartConsoleで定義)と外部ユーザで異なります。

内部ユーザのSecurID認証設定を行うには

内部ユーザのSecurID認証設定を行うには

内部ユーザとは、SmartConsoleで設定したユーザのことです。Security Management Server

単一の管理ドメイン内でCheck Point環境のオブジェクトとポリシーを管理するために、Check Pointソフトウェアを実行するCheck Point専用サーバ(同義語:Single-Domain Security Management Server)。は、これらのユーザを管理データベースに保持します。

単一の管理ドメイン内でCheck Point環境のオブジェクトとポリシーを管理するために、Check Pointソフトウェアを実行するCheck Point専用サーバ(同義語:Single-Domain Security Management Server)。は、これらのユーザを管理データベースに保持します。-

SmartConsoleで、オブジェクトエクスプローラ(F11)を開きます。

-

New >More >User/Identity >Userをクリックします。

New Userウィンドウが開きます。

-

該当するユーザ テンプレートを選択し、OKをクリックします。

-

一番上のフィールドに、該当するオブジェクト名を入力します。

大文字と小文字を区別するユニークな文字列にしてください。

Check Point以外の認証局でユーザ証明書を生成する場合、識別名(DN)の構成要素である共通名(CN)を入力します。

例:

DN:

CN = James, O = My Organization, C = My CountryJamesをユーザ名として入力します。ユーザ名としてコンテナを使用する場合、コンテナにはスペースを含まず、正確に1つの文字列を含める必要があります。

-

オプション:コメントを入力します。

-

Generalページで、該当する設定を行います:

-

Email address(任意)

-

Mobile phone number(任意)

-

Expire at

これは、ユーザがネットワークリソースやアプリケーションへのアクセスを許可されなくなる日付です。

-

-

Groupsページでは、該当するユーザグループ

関連する責任を持つユーザの名前付きグループ。オブジェクトを選択することができます(ユー ザテンプレートで設定されたものに加えて、またはその代わりに)。

関連する責任を持つユーザの名前付きグループ。オブジェクトを選択することができます(ユー ザテンプレートで設定されたものに加えて、またはその代わりに)。 -

Authenticationページで、Authentication methodフィールドで、SecurIDを選択します。

-

Location のページで次を行います。

-

このユーザがデータおよびトラフィックにアクセスまたは送信できる許可されたソースを設定します。

これらのオブジェクトは、選択する前にすでに存在している必要があります。

-

このユーザがデータおよびトラフィックにアクセスまたは送信できる許可された宛先を設定します。

これらのオブジェクトは、選択する前にすでに存在している必要があります。

-

-

Time のページで次を行います。

ユーザに特定の勤務日または業務時間がある場合は、そのユーザがいつアクセス認証されるかを設定できます。

-

FromおよびTo - 予定勤務日の開始時刻と終了時刻を入力します。指定された範囲外の時間にログインが試みられた場合、このユーザは認証されません。

-

Days in weekまたはDaily - ユーザがリソースを認証してアクセスできる日を選択します。このユーザは、未選択の日にログインを試みた場合、認証されません。

-

-

Certificates のページで次を行います。

このユーザに適用される証明書を設定して、より安全なアクセスコントロールを行うことができます。

-

Newをクリックします。

-

該当するオプションを選択します。

-

Registration Key for certificate enrollment

証明書をアクティブにする登録キーを送信します。

-

登録キーの有効期限が切れる前に、ユーザが証明書をアクティベートできる日数を入力します。

-

オプション:コメントを入力します。

-

オプション:メールテンプレートをプレビューするには、Templateをクリックします。

-

Sendをクリックします。

-

クリックOKこのキーを保存します。

-

-

Certificate file (p12)

ユーザのプライベートパスワード付きの

*.p12証明書ファイルを作成します。-

証明書のパスワードを入力し、確認します。

パスワードは、証明書ファイル内の機密データを保護するために必要です。

-

オプション:コメントを入力します。

-

クリックOK。

-

Save Asウィンドウが開くのを待ちます。

-

File nameフィールドにユーザ名を必ず入れます。

-

Save as typeフィールドで、Certificate Files (*p12)を選択します。

証明書ファイルは PKCS #12 形式で、拡張子は

.p12です。 -

SmartConsoleコンピュータの安全な場所にアクセスします。

-

クリックSave。

-

このファイルとパスワードをユーザに提供します。

-

-

-

クリックOK。

注:

-

ユーザがしばらくシステムにアクセスしない場合(長期休暇に入るなど)、証明書を失効させることができます。これにより、ユーザアカウントは残りますが、証明書を更新するまでアクセスすることができなくなります。

-

鍵/証明書を失効させるには、鍵/証明書を選択し、Revokeをクリックします。

-

-

Encryption のページで次を行います。

リモートアクセスVPNのIKEv2認証と暗号化の設定を行うことができます。

-

IKEを選択します。

-

クリックEdit。

暗号化IKE Phase 2 Propertiesウィンドウが開きます。

-

Authenticationページで、認証スキームを選択します:

-

Password- ユーザは事前に共有された秘密のパスワードで認証します。

-

Public Key- ユーザは、証明書ファイルに含まれる公開鍵で認証を行います。

-

-

Encryptionページで設定する項目はありません。

これらのアルゴリズムは、SmartConsole > Global プロパティ >Remote Access >VPN - Authentication > Encryption algorithmsセクションで設定します。

-

クリックOK。

-

-

クリックOK。

外部ユーザのSecurID認証設定を行うには

外部ユーザのSecurID認証設定を行うには

外部ユーザとは、Legacy SmartDashboard

バージョンR77.30以前では、セキュリティ設定の作成と管理にレガシーなCheck Point GUIクライアントを使用しており、バージョンR80.X以降でも、特定のレガシー設定を構成するために使用される。を構成するユーザです。

バージョンR77.30以前では、セキュリティ設定の作成と管理にレガシーなCheck Point GUIクライアントを使用しており、バージョンR80.X以降でも、特定のレガシー設定を構成するために使用される。を構成するユーザです。Security Management Serverは、これらのユーザを管理データベースに保持しません。

-

SmartConsole で、Manage & Settings > Bladesをクリックします。

-

Mobile Accessセクションで、Configure in SmartDashboardをクリックします。

レガシーSmartDashboardが開きます。

-

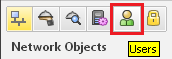

左下のNetwork Objectsペインで、Usersをクリックします。

-

空いているスペースで右クリックし、該当するオプションを選択します。

-

外部認証スキームを1つだけサポートする場合は、New > External User Profile > Match all usersをクリックします。

-

複数の外部認証スキームをサポートしている場合は、New > External User Profile > Match by domainをクリックします。

-

-

External User Profileのプロパティを設定します。

-

General Properties のページで次を行います。

-

Match all usersを選択した場合、次のように設定します。

-

External User Profile nameフィールドで、デフォルトの名前

generic*をそのままにしておきます。 -

Expiration Dateフィールドに、該当する日付を設定します。

-

-

Match by domainを選択した場合、次のように設定します。

-

External User Profile nameフィールドに、該当する名前を入力します。この名前は、認証マネージャがユーザを認証するために使用されます。

-

Expiration Dateフィールドに、該当する日付を設定します。

-

Domain Name matching definitionsセクションで、該当する設定を行います。

-

-

-

Authentication のページで次を行います。

Authentication Schemeドロップダウンリストから、SecurIDを選択します。

-

クリックOK。

-

-

上部のツールバーから、Updateをクリックします(またはCTRL Sキーを押す)。

-

レガシーSmartDashboardを閉じます。

-

-

SecurID認証の設定を完了する

SecurID認証の設定を完了する

-

アドレス変換ルールベース

特定のセキュリティポリシーに設定されたすべてのルール(同義語:ルールベース)。で、セキュリティゲートウェイとAuthentication Manager間の接続がNAT処理されていないことを確認します。

特定のセキュリティポリシーに設定されたすべてのルール(同義語:ルールベース)。で、セキュリティゲートウェイとAuthentication Manager間の接続がNAT処理されていないことを確認します。VSXバーチャルシステムでは、sk107281の指示に従います。

-

SmartConsoleで、Access Controlポリシーをインストールします。

セキュリティゲートウェイに複数のインタフェースがある場合、セキュリティゲートウェイ上のSecurIDエージェントが認証マネージャからの応答を復号する際に誤ったインタフェースIPを使用し、認証に失敗することがありました。

この問題を解決するには、

sdopts.recという名前の新しいテキストファイルを、sdconf.recと同じディレクトリに置きます。ファイル

sdopts.recに次の行を含めます:CLIENT_IP=<IP Address>ここでの

<IP Address>は、Authentication Managerで定義されたセキュリティゲートウェイのプライマリIPアドレスです。サーバのルーティング先となるインタフェースのIPアドレスとなります。例:

CLIENT_IP=192.168.20.30

注 - VSXゲートウェイとVSXクラスタメンバでは、VSID 0のコンテキストと該当する各仮想システムのコンテキストで、同じ

sdopts.recファイルを作成する必要があります。 -