ハードウェアセキュリティモジュール(HSM)

HSMを使う理由

ハードウェアセキュリティモジュール(HSM)は、暗号鍵を格納するデバイスです。

HSMは、ネットワークにさらなるセキュリティレイヤーを追加します。HSMは、専用の暗号機能を提供するように設計されています。

Check PointセキュリティゲートウェイがHSMを使用している場合、HSMはOutbound HTTPS Inspection用にこれらのオブジェクトを保持します:

-

認証局(CA)証明書(証明書バッファと鍵ペア)。

管理者は、セキュリティゲートウェイをHSMで動作するように設定する前に、CA 証明書と鍵ペアを作成します。

-

偽証明書用の 2~3 個の RSA 鍵ペア。

これらの鍵は、セキュリティゲートウェイ上の HTTPSインスペクション

SSL(Secure Sockets Layer)プロトコルによって暗号化されたトラフィックにマルウェアや不審なパターンがないか検査するセキュリティゲートウェイの機能(同義語: SSLインスペクション、略語: HTTPSI、HTTPSi)。デーモンの初期化時に、1024ビット、2048ビット、または4096ビットの長さで作成されます。

SSL(Secure Sockets Layer)プロトコルによって暗号化されたトラフィックにマルウェアや不審なパターンがないか検査するセキュリティゲートウェイの機能(同義語: SSLインスペクション、略語: HTTPSI、HTTPSi)。デーモンの初期化時に、1024ビット、2048ビット、または4096ビットの長さで作成されます。

これらのHSMソリューションは、Check Pointセキュリティゲートウェイで使用することができます:

-

Gemalto Luna SP SafeNet HSM

参照: Gemalto HSMとの連携。

-

FutureX

参照: FutureX HSMとの連携。

|

|

注 - PKCS#11 API を使用する他の HSM ベンダーについては、最寄りのCheck Point オフィスを通じてCheck Point ソリューションセンターにお問い合わせください。 |

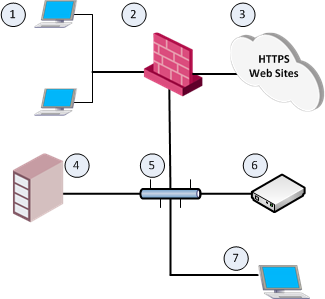

Check PointのHSM環境

|

アイテム |

説明 |

|---|---|

|

1 |

Check Pointセキュリティゲートウェイを介してHTTPS Webサイトに接続する内部コンピュータ。 |

|

2 |

HTTPS インスペクションを有効にした Check Point セキュリティゲートウェイ。 |

|

3 |

インターネット上の HTTPS Webサイト。 |

|

4 |

Check Pointセキュリティゲートウェイを管理する Check Point Security Management Server |

|

5 |

相互接続ネットワーク。 |

|

6 |

SSL鍵と証明書を保管し、Check Pointセキュリティゲートウェイに提供するHSMサーバ。 |

|

7 |

HSMサーバでCA証明書を作成するために使用するHSMクライアントワークステーション。 |

|

|

注 - Check Point Security Gatewayは、HSMサーバを送信HTTPSインスペクションにのみ使用します。 |