クラウドセキュリティポスチャー管理

CloudGuard クラウドセキュリティポスチャマネジメント(CSPM)は、クラウド環境が業界標準およびベストプラクティス、または組織独自のセキュリティポリシーに準拠しているかどうかを確認します。このエンジンでは、CloudGuard によって開発されたルール(ルールセット) を定義または一連のルールとして使用し、使用可能な範囲外のルールを使用します。CloudGuard では、クラウドセキュリティのために、PCI-DSS やHIPAA などの多くの一般的な標準を網羅した包括的なルールセットが提供されています。これらのルールセットは、お客様の環境ですぐに実行できます。さらに、直感的なグラフィカルルールビルダーを使用して、新しいルールを構築してテストしたり、既存のルールを変更したりして、組織固有のニーズとコンプライアンス目標に合わせてポリシーを調整できます。

ポスチャー管理を使用すると、1 つの管理プラットフォームで複数のクラウド、フロー、および設定にわたってリソースを管理できます。環境を確認し、問題が検出されたときに通知を受け取ることができます。テストおよびサマリレポートの詳細な結果は、レビューに使用できます。

ポスチャマネジメントは、これらの環境で設定したクラウドプラットフォームAPI およびCloudGuardポリシーを介して環境に直接アクセスします。すべてのクラウドプロバイダで動作し、クラウドプレゼンスが複数のクラウドプラットフォームに分散している場合でも、コンプライアンスを確認できます。

利点

すべてのクラウドプラットフォームでの、クラウドプレゼンス全体にわたる組織コンプライアンスの一見のダッシュボードビュー

クラウドセキュリティ標準への準拠のチェック

非準拠の問題を示す明白なレポート

GSL Builder を使用してカスタムルールを簡単に作成できます。

CloudGuard によって開発された定義済み(組み込み) ルールセットは、さまざまな標準とベストプラクティスに対応しています。

ユースケース

標準に準拠した環境の実施

全体にわたる組織方針の遵守

統一されたダッシュボードを使用して、組織全体のセキュリティおよびコンプライアンスの態勢を確認する。

実際のデプロイ前に、提案されたクラウドデザイン(CloudFormation テンプレート) のコンプライアンスを評価する

ニーズに応じてポスチャー管理ダッシュボードをカスタマイズし、より敏感で興味深い環境に焦点を当てます。

最新の評価結果を見直し、改善を適用

特定の時点から特定の環境に関する評価をレビューする

カスタマイズされたコンプライアンスまたは組織のポリシールールの作成

CloudGuard統制規程

ポスチャマネージメントで使用される規則は、CloudGuard ガバナンス仕様言語(GSL)を使用して定義されます。これは、テストを説明する直感的なユーザ可読言語です。例えば、ルール

S3Bucket should have logging.enabled=true |

AWS S3 バケットのログ記録が有効になっていることを確認します。

GSL 構文の詳細と例については、ガバナンス仕様言語(GSL) を参照してください。グラフィカルインタフェースを使用してルールを構築する方法については、GSLビルダー を参照してください。

クラウドエンティティドメインモデル

CloudGuardポスチャマネジメントは、準拠規則のシンタックスを定義するガバナンス仕様言語(GSL)に基づいています。また、ルールが適用されるターゲットであるクラウドエンティティも含まれます。これらのエンティティは、インスタンスやS3 バケットなど、サポートされているクラウドプラットフォームの実際のエンティティを表します。

エンティティには、特定のエンティティに固有の属性があります。一部の属性は単純なもの(文字列や数字など) ですが、一部は複合的なもの(通常、インスタンスが配置されているVPC など、エンティティに関連するサブエンティティ) もあります。属性にはリスト属性を含めることもできます。

GSL には、CloudGuard がサポートするクラウドプラットフォームのエンティティが含まれます。各プラットフォームは、サポートされるエンティティを一覧表示します。

ビュー

ポスチャー管理には次のページが含まれます。

Continuous Posture - 環境のコンプライアンスを継続的に評価するポリシーを一覧表示します。

修復- CloudBot による自動修復が有効になっている環境を一覧表示します。

除外-ルール除外を含む環境を一覧表示します。

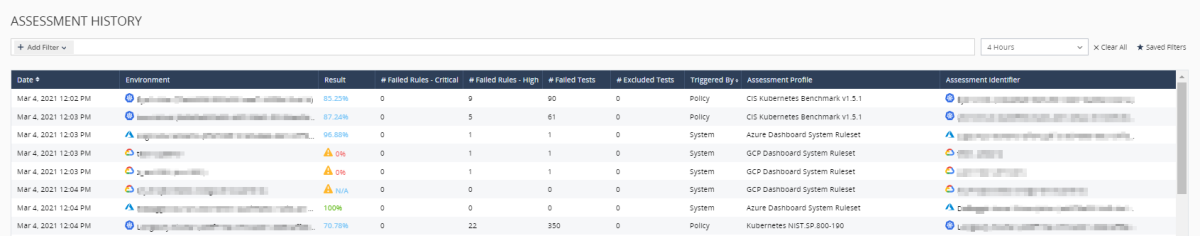

Assessment History - 以前に実行した評価のリストを表示します。それぞれの詳細のサマリが表示されます。アカウント、ルールセット、時間ごとにビューをフィルタリングして、対象の特定の評価を表示できます。

アクション

選択した環境でルールセットを実行します。

Posture Management メニューのRulesets タブに移動します。

実行するルールセットを選択します。

Run Assessmentをクリックします。Run Assessment ウィンドウが開き、使用可能な環境のリストが表示されます。

ポリシーを実行する環境、リージョン、VPC を選択し、RUN をクリックします。評価期間は通常、ルールセットの複雑さとルールの数に基づいて、数秒から数分かかります。完了すると、結果が表示されます。

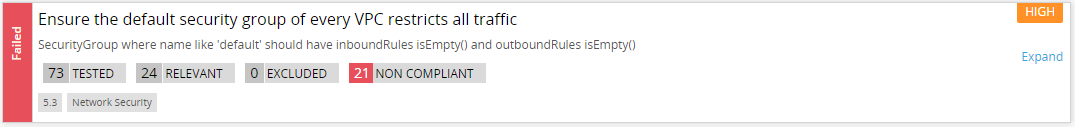

それぞれの詳細を表示できます。これらには、テストされたエンティティの数(Tested)、ルールの範囲に含まれる数(Relevant)、除外されるエンティティの数(Excluded)が含まれます。

が選択され、失敗したテストの数(Non Compliant)。

が選択され、失敗したテストの数(Non Compliant)。

Expand をクリックすると、ルールの詳細や失敗したエンティティのリストなど、詳細が表示されます。

以前の評価のサマリを表示し、特定の評価の詳細を表示できます。

Posture Management に移動します。

メニューからAssessment History を選択します。フィルタリングおよび並べ替えが可能な以前の評価のリストが表示されます。

このリストには、各評価ごとに、評価の実行日、ルールセットとアカウント、スコア、失敗したテストの数、除外されたテストの数、および評価をトリガーしたイベントが表示されます。評価の出所は以下の可能性がある。Manual -Rulesets ページから実行される評価の場合

Policy - 連続ポスチャーの場合

System -CloudGuard ダッシュボードで定義された評価の場合は、1 時間ごとに実行

評価をクリックすると、その詳細が表示されます。

評価の詳細に基づいて、評価から直接除外を作成できます。CloudGuard は複数の項目を入力するため、除外作成のこのメソッドは高速です。

Posture Management に移動し、メニューからAssessment History を選択します。

フィルタバーを使用して、新しい除外の基礎となる評価を検索します。

評価をクリックすると、その詳細が表示されます。

詳細を表示するには、Expand をクリックします。

Findings の下で、 Exclude finding アイコンをクリックします。

) 右側のActions カラム。

) 右側のActions カラム。Create New Exclusion ウィンドウが開き、最も関連性の高いフィールドがすでに入力されています。

除外の手順に基づいて、必要に応じてフィールドを編集します。

除外のコメントを入力します。

Saveをクリックします。